해커들의 놀이터, Dreamhack

해킹과 보안에 대한 공부를 하고 싶은 학생, 안전한 코드를 작성하고 싶은 개발자, 보안 지식과 실력을 업그레이드 시키고 싶은 보안 전문가까지 함께 공부하고 연습하며 지식을 나누고 실력 향

dreamhack.io

컴퓨터는 크게 CPU와 메모리로 구성되어 있고, CPU는 실행할 명령어와 명령어 처리에 필요한 데이터를 메모리에서 읽고 Instruction Set Architecture(ISA)에 따라 이를 처리합니다. 그리고 연산의 결과를 다시 메모리에 적재합니다.

만약 공격자가 메모리를 악의적으로 조작할 수 있다면 조작된 메모리 값에 의해 CPU도 잘못된 동작을 할 수 있습니다. 이것을 메모리가 오염됐다고 표현하고, 이를 유발하는 취약점을 메모리 오염(Memory Corruption) 취약점이라고 부릅니다.

이를 이해하기 위한 리눅스 메모리 구조(Memory Layout)에 대해 배워보겠습니다.

세그먼트

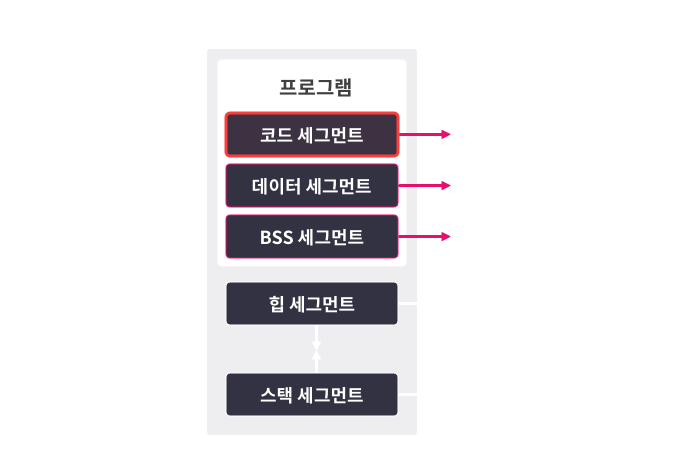

리눅스에서는 프로세스의 메모리를 크게 5가지의 세그먼트(Segment)로 구분한다. 여기서 세그먼트란 적재되는 데이터의 용도별로 메모리의 구획을 나눈 것이다. 크게 코드 세그먼트, 데이터 세그먼트, BSS 세그먼트, 힙 세그먼트, 스택 세그먼트로 구분한다.

운영체제가 메모리를 용도별로 나누면, 각 용도에 맞게 적절한 권한을 부여할 수 있다는 장점이 있다.

권한은 읽기, 쓰기, 그리고 실행이 존재하고, CPU는 메모리에 대해 권한이 부여된 행위만 할 수 있다.

ex) 데이터 세그먼트에는 프로그램이 실행되면서 사용하는 데이터가 적재된다. CPU는 이곳의 데이터를 읽을 수 있어야 하고, 이 영역에는 읽기 권한이 부여된다. 이 영역의 데이터는 실행 대상이 아니므로 실행 권한은 부여되지 않는다.

세그먼트를 자세히 이해하려면 운영체제의 메모리 관리기법 중 하나인 세그먼테이션 기법과 인텔 x86-64(x64)에서 관련된 하드웨어 설계를 조금 알아야한다. (이것을 언젠간 공부하면 되겠다.)

코드 세그먼트

코드 세그먼트(Code Segment)는 실행 가능한 기계 코드가 위치하는 영역으로 텍스트 세그먼트(Text Segment)라고도 불린다.

프로그램이 동작하려면 코드를 실행할 수 있어야 하므로 이 세그먼트에는 읽기 권한 과 실행 권한이 부여된다. 하지만, 쓰기 권한이 있으면 공격자가 악의적인 코드를 삽입하기가 쉬워지므로, 대부분의 운영체제는 이 세그먼트에 쓰기 권한을 제거한다.

int main(void)

{

return 31337;

}정수 31337을 반환하는 main 함수가 컴파일 되면 554889e5b8697a00005dc3 라는 기계 코드로 변환된다. 이 기계 코드가 코드 세그먼트에 위치하게 된다.

데이터 세그먼트

데이터 세그먼트(Data Segment)에는 컴파일 시점에 값이 정해진 전역 변수 및 전역 상수들이 위치한다. CPU가 이 세그먼트의 데이터를 읽을 수 있어야 하므로, 읽기 권한이 부여된다.

데이터 세그먼트는 쓰기가 가능한 세그먼트와 쓰기가 불가능한 세그먼트로 다시 분류된다.

쓰기가 가능한 세그먼트는 전역 변수와 같이 프로그램이 실행되면서 값이 변할 수 있는 데이터들이 위치한다. 이것을 data 세그먼트 라고 한다.

반면 쓰기가 불가능한 세그먼트에는 프로그램이 실행되면서 값이 변하면 안되는 데이터들이 위치한다. 전역으로 선언된 상수가 여기에 포함된다. 이런 세그먼트를 rodata(read-only data) 세그먼트라고 부른다.

int data_num = 31337; // data

char data_rwstr[] = "writable_data"; // data

const char data_rostr[] = "readonly_data"; // rodata

char *str_ptr = "readonly"; // str_ptr은 data, 문자열은 rodata

int main()

{...}

BSS 세그먼트

BSS 세그먼트(BSS Segment, Block Started By Symbol Segment)는 컴파일 시점에 값이 정해지지 않은 전역변수가 위치하는 메모리 영역이다. 여기에는 개발자가 선언만 하고 초기화하지 않은 전역변수 등이 포함된다. 이 세그먼트의 메모리 영역은 프로그램이 시작될 때, 모두 0으로 값이 초기화된다. 이런 특성 때문에 C 코드를 작성할 때, 초기화 되지 않은 전역 변수의 값은 0이 된다.

이 세그먼트에는 읽기 권한 및 쓰기 권한이 부여된다.

#include <stdio.h>

int bss_data;

int main(void)

{

printf("%d", bss_data); // 출력 : 0

return 0;

}

스택 세그먼트

스택 세그먼트(Stack Segment)는 프로세스의 스택이 위치하는 영역이다. 함수의 인자나 지역 변수와 같은 임시 변수들이 실행중에 여기에 저장된다.

스택 세그먼트는 스택 프레임(Stack Frame) 이라는 단위로 사용된다. 스택 프레임은 함수가 호출될 때 생성되고, 반환될 때 해제된다. 그런데 프로그램의 전체 실행 흐름은 사용자의 입력을 비롯한 여러 요인에 영향을 받는다.

아래의 코드에서 사용자가 입력한 choice 에 따라 call_true() 가 호출될 수도 있고, call_false() 가 호출될 수도 있다.

void func() {

int choice = 0;

scanf("%d", &choice);

if (choice)

call_true();

else

call_false();

return 0;

}어떤 프로세스가 실행될 때, 이 프로세스가 얼마 만큼의 스택 프레임을 사용하게 될 지를 미리 계산하는 것은 일반적으로 불가능하다. 그래서 운영체제는 프로세스를 시작할 때 작은 크기의 스택 세그먼트를 먼저 할당해주고, 부족해 질 때마다 이를 확장해준다. 스택에 대해서 "아래로 자란다" 라는 표현을 종종 사용한다. 이는 스택이 확장될 때, 기존 주소보다 낮은 주소로 확장 되기 때문이다.

이 영역에는 CPU가 자유롭게 값을 읽고 쓸 수 있어야 하므로, 읽기와 쓰기 권한이 부여된다.

위의 코드에서 지역변수 choice가 스택에 저장이 된다.

힙 세그먼트

힙 세그먼트(Heap Segment)는 힙 데이터가 위치하는 세그먼트이다. 스택과 마찬가지로 실행중에 동적으로 할당 될 수 있으며, 리눅스에서는 스택 세그먼트와 반대 방향으로 자랍니다.

C언어에서 malloc(), calloc() 등을 호출해서 할당받는 메모리가 이 세그먼트에 위치하게 되고, 일반적으로 읽기와 쓰기 권한이 부여된다.

예제 코드는 heap_data_ptr에 malloc()으로 동적 할당한 영역의 주소를 대입하고, 이 영역에 값을 씁니다. heap_data_ptr은 지역변수 이므로 스택에 위치하고, malloc 으로 할당받은 힙 세그먼트의 주소를 가리킨다.

int main() {

int *heap_data_ptr =

malloc(sizeof(*heap_data_ptr)); // 동적 할당한 힙 영역의 주소를 가리킴

*heap_data_ptr = 31337; // 힙 영역에 값을 씀

printf("%d\n", *heap_data_ptr); // 힙 영역의 값을 사용함

return 0;

}

| 세그먼트 | 역할 | 일반적인 권한 | 사용 예 |

| 코드 세그먼트 | 실행 가능한 코드가 저장된 영역 | 읽기, 실행 | main() 등의 함수 코드 |

| 데이터 세그먼트 | 초기화된 전역 변수 또는 상수가 위치하는 영역 | 읽기와 쓰기 또는 읽기 전용 | 초기화된 전역 변수, 전역 상수 |

| BSS 세그먼트 | 초기화되지 않은 데이터가 위치하는 영역 | 읽기, 쓰기 | 초기화되지 않은 전역 변수 |

| 스택 세그먼트 | 임시 변수가 저장되는 영역 | 읽기, 쓰기 | 지역 변수, 함수의 인자 등 |

| 힙 세그먼트 | 실행중에 동적으로 사용되는 영역 | 읽기, 쓰기 | malloc(), calloc() 등으로 할당 받은 메모리 |